目次

1.レガシーシステムとは?定義・特徴をわかりやすく解説

2.なぜレガシーシステムの課題は深刻なのか?ビジネス・IT・セキュリティのリスク

3.レガシーシステムが生まれる原因は?日本企業で起こりやすい背景

4.自社のシステムはレガシー?チェックリストとセルフ診断のやり方

5.レガシーシステムのモダナイゼーションとクラウド移行の進め方

6.レガシーシステム刷新を成功させるポイントと費用・ROIの考え方

7.SMILEによるレガシーシステムのアセスメント手法とPoC支援

8.まとめ

1.レガシーシステムとは何か?

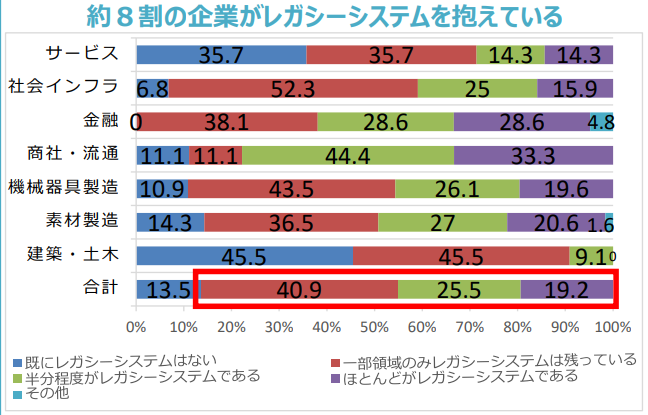

経済産業省の『DXレポート』で指摘された問題で、多くの企業が抱えるレガシーシステムを放置すると、2025年以降で年間最大12兆円の経済損失が発生し、国際競争力低下につながると警鐘を鳴らしています。

出典: 経済産業省 「D X レポート ~ITシステム「2025年の崖」の克服とDXの本格的な展開~ (サマリー) 」

日本企業の現場で頻出する「レガシーシステム」は、単に古いから問題なのではなく、変化へ追随できず事業の足かせになっている状態を指します。ここでは、用語の正しい理解を揃えます。

レガシーシステムの定義と特徴

レガシーシステム(Legacy System)とは、古い技術やアーキテクチャ、旧来の仕組み・運用で構築され、現在では保守・変更・他システム連携が困難になった情報システムを指します。

主に1980年代のメインフレームやオフコンを基盤とするシステムが該当し、保守・運用コストの増大やDX推進の障害となることから、「2025年の崖」問題として広く知られています。そのため、多くの企業でレガシーシステムの刷新(モダナイゼーション)が重要な経営課題となっています。

なお、重要なのはシステムの「古さ」そのものではなく、ビジネスの機動力や競争力を阻害しているかどうかです。

典型的なレガシーシステムの特徴(レガシーシステム 特徴・定義)

- 古いプログラミング言語・フレームワーク(COBOL、VB6、古いJava、独自FW)

- ベンダー保守終了(EoL)のハードウェア/OS/ミドルウェア

- ドキュメント不足と属人化(担当者が限られ、暗黙知に依存)

- 外部システムやSaaSとのAPI連携が困難

- 小改修でも影響範囲が読めず、テスト負荷・コストが高い

- セキュリティパッチ適用不可、脆弱性対応が遅れる

- 最新ブラウザ・デバイス・クラウドに非対応

代表的なレガシーシステムの例

現場の状況に置き換えると、次のようなシステムが該当しやすいです。

分野別の例

- 基幹系(販売・在庫・会計などの業務システム)

- メインフレーム上のバッチ/オンライン処理

- 独自フレームワークで構築されたWeb社内システム

ありがちな兆候

- 「改修できる担当者が1人しかいない」

- 「最新版ブラウザで動かず、社内はIE互換モードで運用」

- 「帳票の文言変更に数週間〜数ヶ月」

- 「データ連携のたびに個別バッチ・手作業で対応」

2.なぜレガシーシステムが問題になるのか?

「動いているから大丈夫」は最も高くつく判断になり得ます。事業・IT・セキュリティの3側面で何が起きるかを整理します。

ビジネス面のリスク(機会損失・競争力低下)

市場変化に合わせてサービスやチャネルを素早く拡張できないと、機会損失が積み上がります。

- DXを阻害:API連携が難しく、SaaSや外部データとつながらない

- 新モデル非対応:サブスク、D2C、オンライン受注の立ち上げが遅れる

- データ活用の壁:リアルタイム分析・全社データ連携ができず意思決定が遅延

- 結果として、顧客体験・業務効率・売上拡大の好循環に乗り遅れる

IT部門への負荷とコスト増大

守りの業務に追われ、攻めのIT投資ができない状態が固定化します。

- 保守要員の高齢化・退職リスクで引き継ぎ困難、ブラックボックス化

- 影響範囲が読めず、小改修でも大規模テストが必須

- 年々の運用・保守費が増加する一方、新機能は進まない(TCO肥大化)

- ミニケース:保守費は毎年増加、しかしユーザーからは「何も変わらない」

セキュリティ・コンプライアンス上のリスク

1回の重大インシデントで、節約分を超える損失が発生し得ます。

- サポート切れOS/ミドルウェアにより脆弱性対応不可

- ログ未整備・暗号化不備で、事故時の追跡や報告に支障

- 金融・医療・個人情報保護などの規制適合が困難

3.レガシーシステムが生まれる原因

責任追及ではなく、仕組みとしてなぜ起きるのかを理解することが第一歩です。説得材料としても機能します。

長年のカスタマイズと場当たり的な改修

短期要求に応えるほど、構造は歪みます。

- 追加要望に都度対応し、パッチワーク化

- その場しのぎの改修で整合性が崩れ、全体設計を誰も把握できない

- 一箇所の変更がどこに波及するか不明で、改修が萎縮

技術者不足・属人化とドキュメント欠如

人と紙の両面で、ブラックボックスが生まれます。

- 「あの人しか分からない」を生む人材固定化・教育不足

- ドキュメント未整備・未更新で知識継承が途絶

- ベンダー依存の長期化→契約や体制変更でノウハウ流出

投資判断の先送りと「壊れるまで使う」文化

短期最適が長期リスクを増幅します。

- 「まだ動く」「他プロジェクト優先」で刷新を後回し

- ROIが見えにくく、刷新失敗リスクへの不安で意思決定が停滞

- 結果、技術的負債が雪だるま式に増加

4.自社のシステムはレガシー?チェックポイントとセルフ診断

感覚ではなく事実で判断しましょう。以下のチェックで現状をスクリーニングできます。

技術・アーキテクチャ面のチェックリスト

次のうち3つ以上当てはまれば、レガシー化が進行している可能性が高いです。

- 利用OS・ミドルウェアはサポート継続中か

- 主要言語・FWの人材を採用・育成しやすいか

- システム構成図・設計書は最新か

- 自動テスト(ユニット/E2E)やCI/CDがあるか

- APIで外部連携できるか(バッチ・手作業に依存していないか)

- クラウド対応(スケール/可用性設計)があるか

- セキュリティパッチを計画的に適用できているか

- 監査・ログ・暗号化が基準を満たすか

- コンテナ化・仮想化など運用標準化が進んでいるか

- 単一モノリスに機能が過密化していないか

運用・ビジネス面のチェックリスト

運用負荷や事業インパクトの観点からも確認しましょう。

- 軽微な帳票修正に数週間〜数ヶ月かかる

- 業務がシステム都合に合わせられている

- 新規サービス・チャネル追加に半年以上

- 変更の影響調査・受け入れテストが常に過大

- セキュリティ・監査対応が他社比較で重いと感じる

- ベンダー見積が年々上昇、費用対効果が不透明

スコア目安:0–2件=問題小、3–5件=中、6件以上=大。より詳しい診断が必要と感じたら、専門家によるアセスメントをご検討ください。

5.レガシーシステムからの脱却方法とモダナイゼーション戦略

ゴールは「壊さず、止めず、進化を続ける」こと。現実解は段階的アプローチです。

いきなり全面刷新しないための考え方

ビッグバンは、期間・コスト・ユーザー受容の面で失敗リスクが高い選択です。現状分析→ロードマップ→優先度順に小さく着手し、効果と学びを積み上げる段階的モダナイゼーションが合理的です。

レガシーシステム・モダナイゼーションの代表的なアプローチ

レガシーシステムのモダナイゼーションは、目的や制約条件(業務影響・コスト・リスク)に応じて、主に以下の 4つのアプローチ に分類されます。

① リビルド(Rebuild)

- 既存システムを廃止し、要件定義から新たに再構築する方法です。

業務プロセスやアーキテクチャを抜本的に見直すことが可能で、将来性は最も高い一方、コストや工数、業務影響のリスクも大きくなります。

② リライト(Rewrite)

- 既存の業務ロジックを基本的に踏襲しつつ、ソースコードを新しい技術で書き直す方法です。

業務仕様を維持しながら技術的負債を解消できるため、日本企業において比較的選択されやすいアプローチです。

③ リプラットフォーム(Replatform)

- アプリケーションの構造は大きく変えず、実行基盤やミドルウェアを新しい環境へ移行する方法です。

オンプレミスからクラウドへの移行などが代表例で、コスト・リスクを抑えつつ一定のモダナイゼーション効果が得られます。

④ リホスト(Rehost)

- アプリケーションにほとんど手を加えず、そのまま別の環境へ移行する方法です。

いわゆる Lift & Shift に該当し、短期間・低リスクでの移行が可能ですが、モダナイゼーション効果は限定的です。

段階的モダナイゼーションの進め方ステップ

- 現状調査(アセスメント・棚卸し):構成・コード・運用・コストを可視化

- リスク・コストの見える化:優先度(影響×緊急度×投資対効果)で並び替え

- 方針とロードマップ策定:システム別にアプローチを選定

- PoC/小規模領域から着手:成功パターンと標準を確立

- 本格展開と並行稼働:段階移行・データ移行の綿密な計画

- 運用・改善サイクル:SLO/品質指標を定め継続的に改善

役割分担:業務部門は要件と価値仮説、IT部門はアーキと品質管理、パートナーは設計・実装・自動化基盤を推進。

6.レガシーシステム刷新を成功させるポイント

成功企業に共通するのは、経営と現場、内製と外部の適切なバランスです。実務で効く要点を押さえましょう。

経営層・業務部門を巻き込む

ITだけのテーマにせず、経営課題として語ることが肝要です。

- メッセージ軸:リスク低減(セキュリティ・事業継続)× 成長機会(新サービス・データ活用)

- わかりやすいKPI:開発リードタイム-30%、運用工数-20%、インシデント件数-50%、変更頻度×2など

- 意思決定を通しやすく:PoCで効果を可視化し、段階投資で不確実性を下げる

内製と外部パートナー活用のバランス

中核知と運用設計は内製、実装・テストや24/7運用は外部を活用するのが定石です。

- オフショア/ニアショアの効用:コスト最適化、大規模リソース確保、先端技術の補完

- 協業モデル例:「日本側で要件・品質管理、海外チームで実装・自動化」を定着

- SMILEは日本語対応PM/BrSEとベトナム開発チームで、品質とスピードを両立する体制を提供します。

7.SMILEによるレガシーシステム・モダナイゼーション支援

「小さく始めて確かめ、段階的に広げる」。SMILEはDX支援とオフショア開発を掛け合わせ、低リスク・高効率の刷新を伴走します。

SMILEの強み:DX支援とオフショア開発の掛け合わせ

- 特徴:日本市場の知見×ベトナム拠点の開発力。上流設計〜開発〜テスト〜運用まで一気通貫

- 体制:日本語対応PM/BrSE+専門領域チーム(クラウド、Web、モバイル、AI)

- 価値:コストと品質のバランス、PoCでの検証→全体展開で投資対効果を最大化

まずは小さく始めるレガシー診断・PoC支援で、効果とリスクを見極めましょう。

レガシーシステムの現状診断・ロードマップ策定サービス

評価・提案プロセス

- 当社では、システムのモダナイゼーションを 確実かつ効果的に推進するため、

- 段階的で分かりやすいプロセスに基づき評価・検討を行います。

- これにより、リスクを適切にコントロールしつつ、お客様の事業目的に即した最適な方針をご提案いたします。

ステップ1:現状把握(ヒアリング)

- 目的:業務および既存システムの全体像を正確に把握すること

- コア業務内容、業務フロー、依存関係の整理

- 既存システム構成およびシステム間連携の確認

- 運用・保守体制、リリースプロセスの把握

- 現在抱えている課題や改善要望のヒアリング

ステップ2:技術評価(テクニカルアセスメント)

- ヒアリング結果をもとに、技術的観点からの詳細な評価を実施します。

- 現行システムのアーキテクチャおよび拡張性

- ソースコードの状況

- (使用言語、複雑性、保守性)

- インフラおよび実行環境

- (オンプレミス/クラウド)

- 技術的制約、ライセンス、関連システムとの関係性

ステップ3:リスク・課題分析

- 第三者的かつ中立的な立場から、潜在的なリスクおよび課題を明確化します。

- レガシー技術や属人化による技術的リスク

- 運用面・セキュリティ面のリスク

- コスト、性能、スケーラビリティに関する制約

- 影響度および対応優先度による整理

ステップ4:方針およびロードマップの提案

- 分析結果を踏まえ、最適なモダナイゼーション方針をご提案します。

- アプローチの選定

- (移行/改善/再構築)

- フェーズごとの実施範囲および実施順序の整理

- 投資効果を考慮した優先度設定

- 概算費用および想定期間の提示

成果物(デリバラブル)

- システム診断レポート

→ 現状、主要課題、リスクの整理・可視化

- モダナイゼーション/移行ロードマップ

→ 実施フェーズおよびスケジュール案の提示

- 標準ガイドライン

→ 開発・運用における

- 品質/セキュリティ/自動化の指針

8.まとめ

レガシーシステムは「動いているから大丈夫」ではなく、見えないコストとリスクを孕む経営課題です。レガシーシステムの課題を正しく把握し、レガシーシステムのアセスメント手法で現状を可視化しつつ段階的に対処することが最短の解です。

まずはアセスメント手法で棚卸し・優先度付けを行い、7Rに基づくレガシーシステムのモダナイゼーションやレガシーシステムのクラウド移行を段階的に設計し、レガシーシステム刷新の費用とROIを試算して小さく検証しましょう。

その際、影響領域を洗い出し、ストラングラーパターンや並行稼働で移行リスクを抑えつつ、セキュリティと監査対応を強化し、ロードマップとKPIを合意して進めることが成功の鍵です。

どこから始めるべきか迷う場合は、第三者の診断やPoC支援を活用し、低リスクで次の一歩を確かめることをおすすめします。